Linux漏洞修复

目录

yum 安装、卸载、升级软件

- 用YUM安装软件包命令:

yum install xxxx - 用YUM删除软件包命令:

yum remove xxxx - 使用YUM查找软件包:

yum search ~ - 列出所有可更新的软件包:

yum list updates

查看tomcat是否安装(使用管理员权限)

- 检测是否有安装了Tomcat:

rpm -qa|grep tomcat - 查看Tomcat的进程ID:

ps -ef|grep tomcat - 查看Tomcat目录:

find / -name tomcat - 卸载Tomcat:

yum remove tomcat

升级当前sudo版本(使用管理员权限)

- 查看版本:

sudo -V - 下载升级sudo的版本

- sudo下载网址

- /zip/Linux漏洞修复/sudo-1.9.5p2.tar.gz

- 解压升级sudo的版本:

tar -zxvf sudo-1.9.5p2.tar.gz - 编译升级sudo的版本:

cd sudo-1.9.5p2./configuremake

- 安装:

sudo make install

升级polkit版本(使用管理员权限)

- 解决 Linux Polkit 存在权限提升的漏洞 (CVE-2021-4034)

- 查看版本:

rpm -qa polkit - 修复命令为:

sudo yum update -y polkit

检测到目标URL存在http host头攻击漏洞

nginx修复方式

在 http { 下的 server { 里添加

|

|

解释

xxxx1:端口和xxxx2:端口代表 nginx 放行地址,不为则返回403

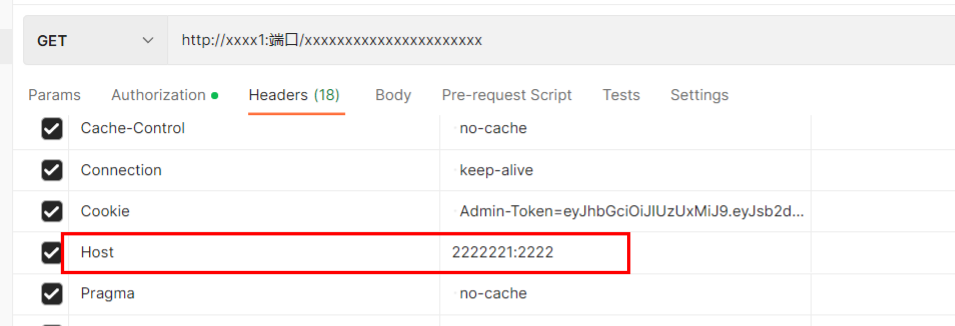

验证

- 打开postman

- 调用随意的一个访问接口,能通

- 修改 Headers 下的 Host ,再次调用,返回403

- 则修复成功